Die genua GmbH (genua), ein führender Anbieter hochsicherer IT-Security-Lösungen und Teil der Bundesdruckerei-Gruppe, hat die INFODAS GmbH (infodas) zum Expert-Partner ernannt – der höchsten Stufe im genua Partnerprogramm. Auf der 37. AFCEA, einer der wichtigsten deutschen IT-Messen für Verteidigung und Sicherheit, überreichte Marc Tesch, Geschäftsführer von genua, im World Conference Center in Bonn Thorsten Ecke, Managing Director von infodas, die Urkunde für die... [weiter]

Im Zeichen der Digitalisierung und steigender Sicherheitsanforderungen in der Industrie vertiefen die beiden deutschen Technologieführer HIMA und genua ihre strategische Partnerschaft.

Auf der ACHEMA, der Weltleitmesse für die Prozessindustrie, hat die genua GmbH, Teil der Bundesdruckerei-Gruppe, die HIMA Group als Expert-Partner ausgezeichnet und die Partnerschaftsurkunde überreicht. Die Partnerschaft unterstreicht die Exzellenz beider Unternehmen in der Bereitstellung von... [weiter]

Im Rahmen einer Kooperation bietet die Bundesdruckerei-Tochter genua GmbH ab sofort ein integriertes Softwarepaket für VS-NfD-konformes mobiles Arbeiten an. genusecure Suite besteht aus dem VPN-Client genuconnect von genua, der Festplattenverschlüsselung DiskEncrypt für Laptops des Aachener Unternehmens Utimaco, sowie der Smartcard-Middleware Personal Desktop Client von Nexus. Kunden können das komplette Paket ab sofort von genua aus einer Hand beziehen und schnell... [weiter]

Cloud Security war das wichtigste Thema der IT-Sicherheit im Jahr 2023, und sie wird auch 2024 zu Recht erhebliche Aufmerksamkeit bekommen. "Doch Cloud Security ist nur eine Seite der Medaille", gibt Gregor Erismann, CCO des Schweizer Security-Spezialisten Exeon Analytics. zu bedenken. "Wir haben nach wie vor riesige und komplexe interne Netzwerke mit einer Vielzahl von Endpunkten und potentiellen Sicherheitslücken, und Angreifer werden immer besser darin, solche Lücken zu... [weiter]

Mit dem Auftauchen der Ransomware Akira sehen sich, nach dem Schweizer Sicherheitsunternehmen Exeon Analytics, vor allem große und an Kritis oder NIS 2 gebundene-Unternehmen einer neuen Gefahr gegenüber, da bisher kein Decryptor für die aktuellen Versionen der Malware existiert und sich die neue Gruppe hauptsächlich auf Opfer konzentriert, bei denen sie hohe Lösegelder erpressen kann.

Angegebenen Kamagra bestellen nicht mehr verwenden. Sind gefälscht, qualitativ minderwertig... [weiter]

Viele Unternehmen sind heute nicht in der Lage, Datenexfiltration und Datendiebstahl effektiv zu verhindern, so der Schweizer Sicherheitsspezialist Exeon Analytics. Die häufigsten Ursachen für eine solche Offenlegung von vertraulichen und privaten Daten sind laut Exeon heute Cyberangriffe und menschliches Versagen. Nur eine rechtzeitige Erkennung von Sicherheitslücken und Cyberangriffen kann verhindern, dass solche Daten exfiltriert werden und dann von bösartigen Akteuren... [weiter]

PwC Luxemburg, das größte professionelle Dienstleistungs-Unternehmen in Luxemburg und weltweit renommiertes Unternehmen für betriebswirtschaftliche Lösungen, hat sich mit Exeon Analytics, dem Anbieter von ExeonTrace, der in der Schweiz entwickelten Network Detection & Response (NDR) Lösung, in einer Partnerschaft zusammengeschlossen. Die angekündigte "Joint Business Relationship" ist ein wichtiger Schritt in der Zusammenarbeit bei der Bereitstellung von Netzwerk- und... [weiter]

Der Digital Operational Resilience Act (DORA) der EU-Kommission ist seit 16.Januar 2023 in Kraft. Ziel ist es, die Cyber-Resilienz in der Finanzindustrie zu stärken. Finanzunternehmen haben nun bis Ende 2024 Zeit, die Anforderungen umzusetzen. Hier gilt es für die betroffenen Unternehmen aber bereits jetzt Maßnahmen und Tools zu implementieren um die Regularen einzuhalten, so Exeon Analytics, der Cybersicherheits-Spezialist. Die Regelungen betreffen alle regulierten... [weiter]

Wenngleich die Zero-Trust-Strategie in aller Regel ein umfassendes Identity and Access Management (IAM) beinhaltet, warnt der Schweizer Sicherheitsspezialist Exeon Analytics davor, sich überwiegend auf IAM zu verlassen. Zero Trust basiert allzu oft noch vor allem auf der ständigen Überprüfung der Benutzeridentitäten, die in Fällen gestohlener Identitäten aber unwirksam ist, so Exeon.

Zero Trust ist eine übergreifende Sicherheitsstrategie, die darauf abzielt, den Zugang zu... [weiter]

Die im Januar 2023 von der Europäischen Kommission aktualisierte Version der NIS-Richtlinie, die als NIS2 bezeichnet wird, hat nach Einschätzung des Schweizer Cybersecurity -Spezialisten Exeon Analytics erhebliche Auswirkungen auf die Art und Weise, wie Organisationen, die den so genannten kritischen Infrastrukturen zuzurechnen sind, ihre Netzwerke verwalten und überwachen. NIS2 zielt darauf ab, die Resilienz und Reaktionsfähigkeit der Cybersicherheit der öffentlichen und... [weiter]

Der Angriff der vermutlich chinesischen Hackergruppe Storm-0558 auf eine Vielzahl von Regierungsbehörden und andere Organisationen hätte nach Auffassung der Schweizer Sicherheitsspezialisten von Exeon verhindert werden können. Die Gruppe hatte digitale Authentifizierungs-Token gefälscht, um auf Webmail-Konten zuzugreifen, die über den Outlook-Dienst von Microsoft laufen.

Die Angreifer hatten einen Signierschlüssel von Microsoft gestohlen. Mit diesem konnten sie sich dann... [weiter]

Die Sicherheitsexperten von Radware haben eine Vielzahl von Sicherheitsrisiken identifiziert, denen Ladestationen und Anwendungen für Elektrofahrzeuge oft ohne ausreichenden Schutz gegenüber stehen. Erfolgreiche Cyberangriffe auf solche Anwendungen ermöglichen laut Radware vielfältige Aktionen von Betrug bis Sabotage.

Mit einer erwarteten Marktkapitalisierung von 457 Milliarden Dollar im Jahr 2023 wird sich der Markt für Elektrofahrzeuge bis 2027 mit einem erwarteten Absatz von... [weiter]

ElcomSoft bringt Elcomsoft System Recovery in der Version 8.40 heraus, ein bootfähiges Tool für die forensische Vor-Ort-Analyse von Daten, die in Windows-Systemen gespeichert sind. Das neue Update fügt Funktionen hinzu, die die Effizienz und Einfachheit während der Untersuchungen vor Ort erhöhen und ermöglicht die Sammlung, Extraktion und Analyse von wichtigen Fragmenten, die auf den untersuchten Computern vorhanden sind.

Bootfähige forensische Tools

Das Hauptaugenmerk dieses... [weiter]

Nach wie vor verlassen sich viele Sicherheitsteams bei der Erkennung von Bedrohungen auf statische Signaturen, warnt der Schweizer Security-Experte Exeon Analytics. Dabei bauen sie entweder auf ein Intrusion Detection System (IDS) zur Netzwerkanalyse oder auf statische Verhaltenserkennungen auf der Grundlage von Endpunktprotokollen. Doch mit immer mehr Daten wird es schwierig, den Überblick zu behalten, und alle Quellen und Angriffsmuster mit individuellen Regeln abzudecken. Um diese... [weiter]

Nach Informationen des Cybersecurity-Spezialisten Radware hat KillMilk, die rätselhafte Figur an der Spitze der russischen Hacktivisten-Organisation Killnet, entschieden, den Hauptteil der Gruppe aufzulösen. Diese weitreichende Entscheidung wurde laut KillMilk getroffen, da rund 50 Splittergruppen innerhalb von Killnet, die aus über 1.250 Personen bestehen, von den Hauptzielen des Hacktivismus abwichen.

"Killnet hat jedoch nicht aufgehört zu existieren", so Pascal Geenens,... [weiter]

Der Schweizer Security-Spezialist Exeon Analytics baut sein Partnerprogramm in Deutschland weiter aus und bietet Unternehmen, die Security Operations Center (SOC) als Service anbieten oder anbieten möchten, eine attraktive technologische Basis. Auf der NDR-Plattform (Network Detection and Response) ExeonTrace können Dienstleister ein umfassendes Service-Angebot für bestehende und neue Kunden aufbauen, das die Überwachung von IT-, IoT- und OT-Netzwerken abdeckt. So haben... [weiter]

Die mangelnde Erkennung von Cyberattacken und ein oft nur rudimentärer Schutz gefährden viele OT- und IoT-Umgebungen in Industrie und kritischen Infrastrukturen, warnt der Schweizer Security-Spezialist Exeon Analytics. Herkömmliche Erkennungsmethoden aus der IT-Sicherheit greifen laut Exeon in diesem Kontext zu kurz, da OT andere Empfindlichkeitsschwellen und eine genauere Überwachung von Netzwerksegmenten oder Gerätegruppen sowie OT-spezifische Erkennungs-Mechanismen erfordert,... [weiter]

Radware stellt eine neue Cloud Web DDoS Protection-Lösung gegen sogenannte Tsunami-Angriffe vor. Die hochmoderne Lösung wurde entwickelt, um die wachsende Lücke zwischen Standard-DDoS-Abwehr und einer neuen Generation aggressiverer HTTPS-Flood-Angriffe auf Layer 7 (L7) - auch bekannt als Web-DDoS-Tsunami-Angriffe - zu schließen. Die Lösung von Radware ist unübertroffen in ihrer Fähigkeit, diese verschlüsselten, hochvolumigen und vektoriellen Bedrohungen zu bekämpfen, die... [weiter]

Der global agierende Mannheimer Spezialist für IT- und AV-Konnektivität Lindy hat mit Kevin Kellner einen neuen Key Account Manager für den deutschsprachigen Raum gewonnen. Er wird in Deutschland, Österreich und der Schweiz für die enge Betreuung insbesondere der Großkunden verantwortlich sein und somit die Ausweitung des Kundenstammes weiter vorantreiben.

Der IT-Systemkaufmann bringt eine mehr als 15-jährige Vertriebserfahrung aus unterschiedlichen Unternehmen der... [weiter]

Der Hersteller von Connectivity-Produkten Lindy leistet mit einer neuen Serie von Produkten einen Beitrag zur E-Mobilität. Seit Jahrzehnten ist das Mannheimer Unternehmen unter anderem nicht nur für seine Standard-Kabel bekannt, sondern auch Spezialist für Kabel-Spezialanfertigungen. Auf der Basis dieses langjährigen Know-how startet Lindy jetzt mit vier Ladekabeln für Elektro- und Plug-In-Hybrid-Fahrzeuge.

Sowohl der Anschluss für das Fahrzeug als auch der Anschluss für die... [weiter]

Radware hat seinen Radware Bot Manager als Teil seines 360-Grad-Ansatzes zum Schutz von Anwendungen um wichtige neue Features erweitert. Die fortschrittliche Lösung von Radware hilft Unternehmen zu verhindern, dass bösartige Bots ihre Verteidigungsmaßnahmen umgehen, um sich unrechtmäßig Zugang zu nativen Android- und iOS-Mobilanwendungen (Google und Apple) zu verschaffen.

Heutzutage zielen 10 % der Bot-Angriffe auf native mobile Anwendungen ab. Viele der herkömmlichen... [weiter]

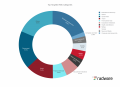

Radware hat seinen Bericht "Hacktivism Unveiled, April 2023 Insights into the Footprints of Hacktivists" veröffentlicht. Der Bericht bietet eine detaillierte, vergleichende Analyse der Motivationen, Ziele, Taktiken und Techniken sowie der DDoS-Aktivitäten der 15 aktivsten politischen und religiösen Hacktivisten-Gruppen der Welt.

Die Bedrohungsdaten von Radware enthüllen die Ranglisten und Profile der wichtigsten Angreifer, die am häufigsten angegriffenen Länder und Websites... [weiter]

Täglich neue Angriffsszenarien, der Mangel an und die Kosten von Security-Fachkräften sowie die Vermehrung staatlich unterstützter Hackergruppen machen den Einsatz von Künstlicher Intelligenz und Machine Learning in der Verteidigung gegen Cyberangriffe unabwendbar, so der Schweizer Security-Spezialist Exeon Analytics.

Während Unternehmen immer mehr Daten sammeln, um bösartiges Verhalten zu erkennen, wird es immer schwieriger, trügerische und unbekannte Angriffsmuster und damit... [weiter]

Aktuelle Notebooks mit Thunderbolt 3- oder zumindest USB 3.1 Typ C-Anschluss haben den großen Vorteil, dass sie über nur ein Kabel an die komplette erforderliche Peripherie des Notebooks anzuschließen sind. Damit ist ein schneller Wechsel zwischen dem Arbeitsplatz im Unternehmen, dem Home Office oder einer Peripherie unterwegs möglich. Um von Original-Docking Stations der jeweiligen Notebook-Hersteller unabhängig zu sein, bietet Lindy nun zwei neue günstige Universal-Docking... [weiter]

Der Security-Spezialist Radware rät Unternehmen, der Supply Chain der Unternehmens-Anwendungen bei Betrachtung der IT Security nicht bedingungslos zu vertrauen. Um zu verstehen, warum die Supply Chain ein Bereich ist, der nicht übersehen werden sollte, ist es wichtig, die aktuelle Cyber-Bedrohungslandschaft zu verstehen und wie moderne Anwendungen aufgebaut sind.

Klassische Anwendungen wurden in einer 3-Tier-Architektur oder ganz monolithisch realisiert und am Perimeter mit Hilfe... [weiter]

Nachdem Elcomsoft mit seiner neuen Version des iOS Forensic Toolkit gerade eine Low-Level-Dateisystem-Extraktion auf Apple HomePod-Geräten herausgebracht hatte, die unabhängig von der auf dem Gerät installierten iOS-Version arbeitet und den forensisch fundierten checkm8-Extraktionsprozess unterstützt, kommt das Unternehmen aus Prag mit einer weiteren Innovation auf den Markt.

ElcomSoft veröffentlicht nun in der Version 8.20 ein großes Update des mobilen forensischen... [weiter]

Der Schweizer NDR-Anbieter (Network Detection and Response) Exeon Analytics hat Luca Forcellini zum Senior Channel Manager ernannt. Forcellini soll die internationale Expansion über Partner vorantreiben, ist ein ausgewiesener Industrieexperte und war zuletzt bei Boll Engineering tätig, einem führenden Security-Distributor.

Exeon Analytics verfolgt ein Partnermodell und für Forcellini steht neben der Betreuung der existierenden auch die Gewinnung neuer Partner im Vordergrund.... [weiter]

Das Schweizer Cybersecurity-Unternehmen Exeon Analytics hat die Einbindung von externen Datenquellen in seine Network Detection & Response-Lösung ExeonTrace deutlich vereinfacht. Zur unkomplizierten Integration dieser Datenquellen hat Exeon zahlreiche Parser in die Lösung integriert. Diese Parser normalisieren die Informationen aus den unterschiedlichsten Datenquellen und ermöglichen es so Sicherheitsanalysten, Daten aus unterschiedlichen Quellen in einem einheitlichen Format... [weiter]

Radware hat seine Cloud Application Protection Services zu einem Best-of-Suite-Angebot ausgebaut. Die Suite kombiniert die besten Anwendungsschutz-Lösungen des Unternehmens in einer nahtlosen Plattform, die über eine einzige Oberfläche verwaltet werden kann und so für vollständige Transparenz und Kontrolle sorgt. Dazu gehören Radwares marktführender Cloud DDoS Protection Service, der Cloud Web Application Firewall (WAF) Service, API Protection, Bot Manager und die gerade... [weiter]

Radware stellt unter der Bezeichnung DefensePro X eine leistungsstarke neue Serie von sechs -Abwehrplattformen gegen Cyberangriffe vor. Ebenfalls neu ist der Radware Cyber Controller, ein hochmodernes Management-, Security Operations- und Orchestrierungssystem. Die Lösung der nächsten Generation kombiniert bisher unerreichte Leistung und DDoS-Schutz mit verbesserter Benutzerfreundlichkeit und Transparenz, um sich gegen immer raffiniertere Cyber-Bedrohungen zu schützen. Integrierte,... [weiter]

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)